手机怎么使用代理ip上网

以往用户基于流量侧告警,无法直接判断是否误报、是否攻击成功,还需要到PC/服务器进一步取证确认,同时基于单个告警做处置,往往无法全面清除威胁实体。

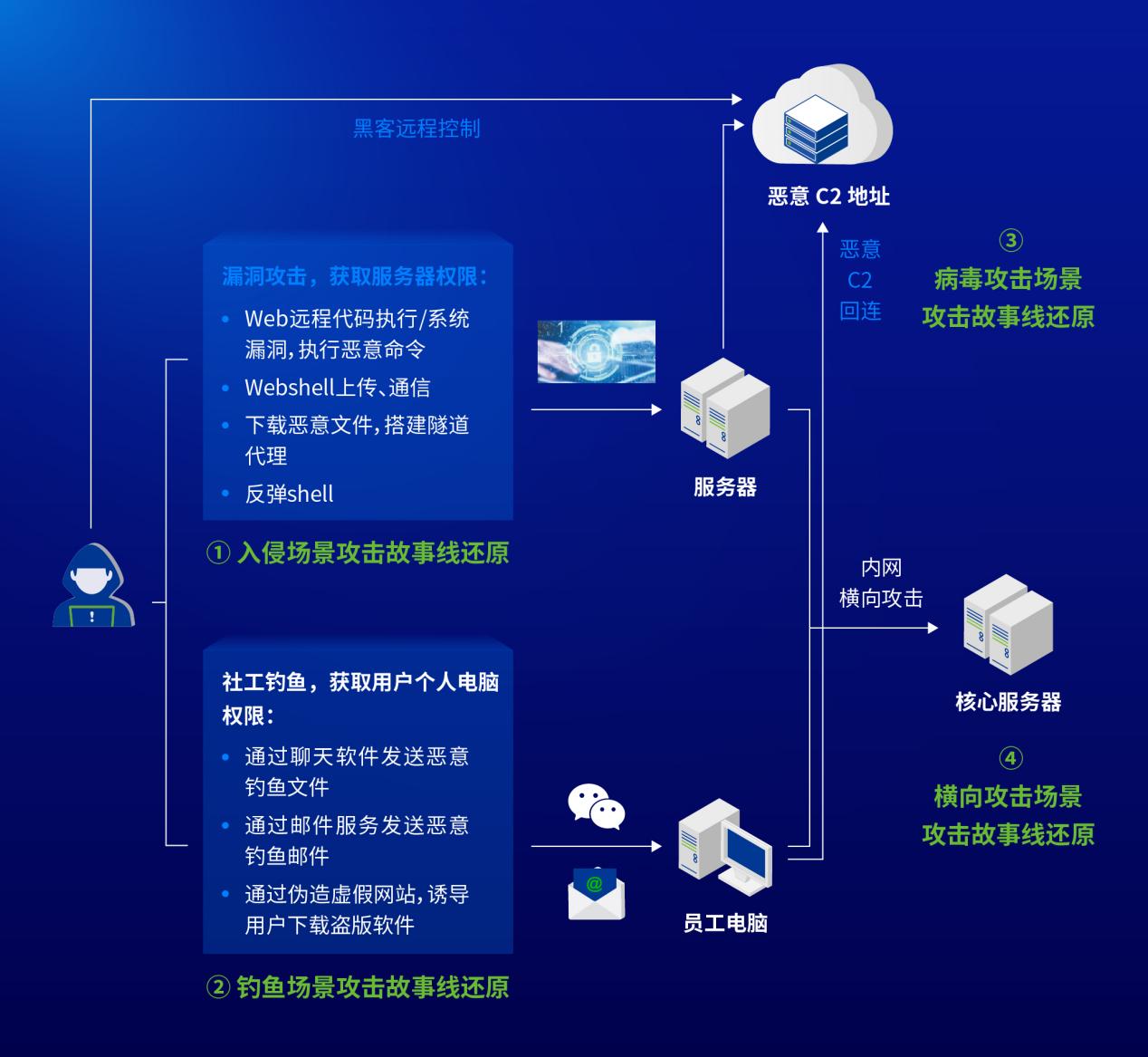

黑客以微信为钓鱼攻击入口,引导员工下载压缩包文件,并运行了恶意钓鱼程序。该恶意程序创建了一个新的恶意程序,并外联了恶意的C2 IP地址。

基于攻击故事线,安全运营人员一眼就能看清整个攻击事件的入侵路径、攻击结果、事件影响,溯源调查效率提升70%。

通过联动统一终端安全管理平台aES,快速隔离处置主机恶意文件、封禁外联IP,彻底清除威胁实体,深信服XDR打赢了这场时间争夺战与病毒剿灭战。

可以看到,当钓鱼攻击事件发生,要实现“告警研判精准、溯源提效、处置零遗漏”,这一切都离不开XDR攻击故事线还原能力。

作为国内率先推出攻击故事线还原能力的安全平台,深信服XDR主要依靠网端关联、网网关联和终端攻击链还原技术,关联文件操作行为、网络连接行为、漏洞攻击行为、攻击类型及阶段行为,并进行详细的攻击信息举证。

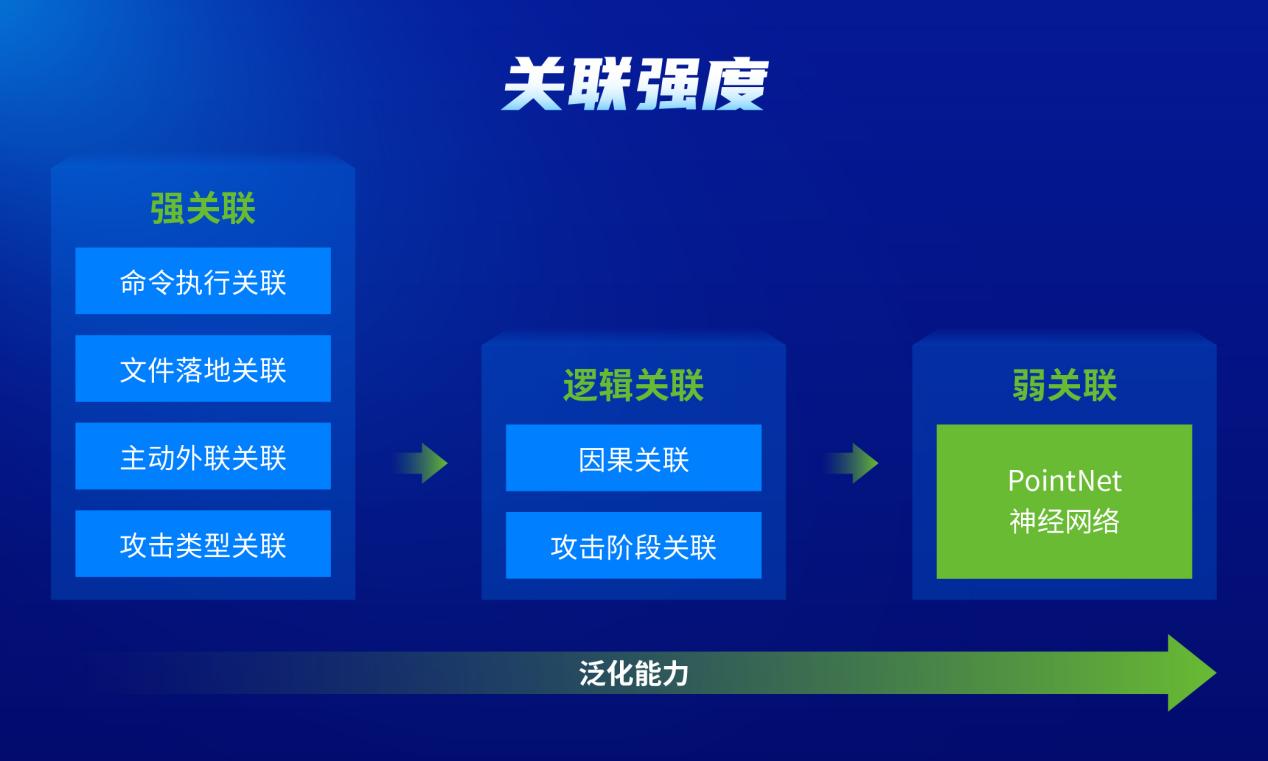

根据网端发生“相同事情”的关联性,网端关联分为强关联、逻辑关联和弱关联,关联强度越强,泛化能力就越弱。

深信服XDR网端关联引擎,可以自动高效地串联起多维度安全信息,不仅提高对未知威胁、隐蔽攻击的检出率,还通过充分的溯源举证,大幅提高安全事件的准确度,帮助安全团队能做判断,敢做判断,高效处置。

以往我们通过单包请求数据与响应数据综合分析是否攻击成功,但是对于一些跨流场景的攻击成功无法识别。网网关联正是解决单次攻击跨越多个数据流,导致检测不准确的情况。

比如针对Log4j漏洞利用的攻击,XDR可通过“漏洞攻击-语法还原-提取外联地址-上下文关联分析-远程加载恶意样板-智能AI引擎查杀”进行关联与攻击信息举证。

终端攻击链还原离不开IOA行为引擎——基于先进的数据编织(Data Fabric)框架,以及多事件复杂关联规则匹配算法,依靠泛化行为规则提高未知高级威胁攻击检测能力,能关联复杂的、时间跨度大的攻击行为,精准、详细、真实地描绘攻击者行为,最终在进程层面形成可视化攻击链。

黑客通常利用高危漏洞攻击Web服务器,进而获取权限入侵内网,并通过上传Webshell或反弹Shell,下载恶意文件、创建恶意服务/进程、搭建隧道代理等,实现权限维持。

深信服XDR依据网端关联技术及IOA引擎,对网络攻击实体及终端原始行为做关联,形成攻击故事线,用户根据攻击故事线能够快速判断攻击入口、是否攻击成功、攻击成功后的恶意操作等。

黑客还会结合社会工程学进行钓鱼攻击,诱导用户下载运行恶意程序,从而控制用户终端电脑权限入侵内网。

深信服XDR通过网端关联引擎、IOA引擎及原始日志采集手机怎么使用代理ip上网,结合威胁定性能力,精准识别钓鱼攻击行为,让用户快速关注到此类高级威胁。

主机感染病毒后,可以外联黑客控制的C2服务器,由此黑客可以远程控制受害主机进行信息窃取或者内网横向攻击。

深信服XDR基于IOC引擎和网端关联,关联发起恶意外联行为的终端进程,形成攻击故事线,方便用户快速定位恶意进程文件,缩短应急处置时间。

主机被入侵后,黑客通常会利用该机器做跳板,去横向攻击内网的其他主机,此时通常会发起大量扫描、暴破、漏洞攻击的行为。

深信服XDR通过攻击故事线还原,完整呈现失陷主机内网横向攻击过的网络访问关系,方便用户快速判断内网横向攻击场景下的受影响主机资产范围。

通过XDR攻击故事线还原能力,用户一眼就能看清整个攻击事件的入侵路径、攻击结果、事件影响,更简单进行根因分析、威胁实体提取和影响面评估,真正为告警研判和事件溯源影响面评估全面提效。

以往用户看到了流量检测的告警,无法直接判断是否误报、是否攻击成功,还需要到PC/服务器进一步取证确认。

通过XDR网端关联的终端举证信息,用户在攻击故事线可以一览全貌,高效定位到终端进程文件,快速识别判定,缩短应急处置时间,告警研判效率提升70%。

一个完整的攻击往往是多个行为组合而成,中间会产生多个威胁实体(域名、文件、进程)。以往用户只能基于单个告警做处置,往往处置不彻底,威胁实体无法全面清除。

有了深信服XDR,运营人员不再需要像以往逐个分析终端、流量设备的数据,通过攻击故事线将数据聚合,就可以串联起一个完整事件,进行影响面评估,事件处置零遗漏。

深信服XDR平台基于攻击故事线还原能力,通过端、网、云等遥测数据关联技术,构建完整的高质量场景化故事链,以清晰呈现事件的全过程,提升告警研判及溯源处置的效率。

融合IOA/IOC等检测技术,深信服XDR实现攻击路径中网端各节点行为痕迹的自动化关联分析,解决了以往未知威胁难应对、安全事件处置碎片化的难题。

总之,基于以AI为内核的「开放平台+领先组件+云端服务」,深信服XDR构建了安全运营的全新范式,助力每一位用户「安全领先一步」。